无需拆机,无需TTL,TL-ER2260T免拆机开ssh刷openwrt教程

TL-ER2260T万兆光口企业级有线路由器,具有四核CPU,512MB DDRⅢ高速内存,性能强劲,2个万兆SFP+光纤扩展口,4个10/100/1000M RJ45电口,可自定义端口类型,具有Web认证、短信认证、PPPoE服务器、上网行为管理(应用限制/网站过滤/网页安全)、负载均衡与线路备份、内外网ARP防护及常见攻击防护、智能IP带宽管理及连接数限制等功能,本身已经具有很强大的功能了,但对于刷机爱好者来说,折腾才是乐趣,下面介绍该机器的开SSH和刷机教程(注意新版本可能不适用,如果按下面方法无法打开ssh,请先降级或用ttl方法刷):

一、打开SSH权限

进入系统后台,以此打开“系统工具”-》“诊断工具”-》“故障诊断模式”开启,ssh就开启了。

二、获取root密码

端口 :33400

用户名: root

密码算法: 取GE4的MAC地址,去掉分隔符“-” ,然后算md5的32位,再取32位的前16个字符:

echo -n “XX-XX-XX-XX-XX-XX” | tr -d ‘-‘ | tr ‘[a-z]’ ‘[A-Z]’ | md5sum | cut -b 1-16

或更简单的,直接:echo -n “your mac” | md5 然后取前16位。

或获取路由lan口的mac地址去除-号,字母全大写,然后找个md5在线加密的网站,选择32位,全小写字母,加密后前16位就是密码了。

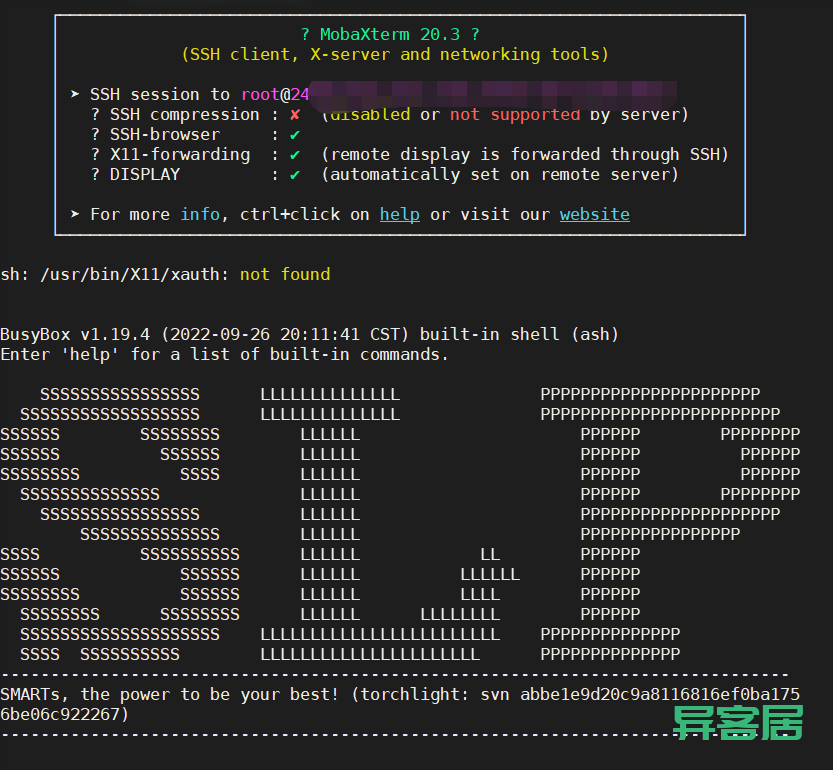

SSH登陆后的界面如下图:

三、备份分区

使用命令查看分区:cat /proc/mtd

然后依次通过dd命令备份到tmp目录,并下载到本地电脑,如

dd if=/dev/mtd0 of=/tmp/SBL1.bin

dd if=/dev/mtd1 of=/tmp/mibib.bin

上面命令代表将SBL1和mibib分区备份到/tmp目录下,其余分区请自行备份。

四、刷机(包括刷uboot、大分区和openwrt固件)

uboot和固件下载:

1、刷uboot和大分区合并的bin文件

将uboot 和大分区合并后的 单一文件 ubootmib.bin 放到路由器的/tmp 目录下,执行以下命令:

cd /tmp

mtd -e factory_boot write ubootmib.bin factory_boot

mtd -e normal_boot write ubootmib.bin normal_boot

过十秒后断电即可。

2、刷入openwrt

刷入方法就很简单了,按住机器复位键不放,通电10秒后松开,即可通过192.168.1.1进入uboot后台,开始刷机吧。

如果有朋友机器刷砖了,也可以下载本站提供的编程器固件救砖,下载连接:点我转到编程器固件下载页

本站有偿提供各类路由器、电视盒子刷机、代救砖服务,具体联系客服qq。

异客居 » 无需拆机,无需TTL,TL-ER2260T免拆机开ssh刷openwrt教程

请问一下,文中提到的两个bin文件,在哪里可以找到?

要进LEAN的群里面才有

面包多可以购买

刷uboot和大分区文件 拒绝写入

分区大小与文件大小不匹配

还是TTL刷方便点

已经测试了,SSH确实可以登录,但是不能刷机。lean的mibib.bin分区文件是256K的,2260t的mtd1分区是128K。根本没有办法刷进去。

已成功刷入openwrt,此问题已解决。

ME5也算出来了,竟然登录失败

Hi,

Thanks for this explanation, I just bought a TL-ER2260T and am trying to enable SSH following your instructions, but it doesn’t seem to work.

After enabling “Troubleshooting Mode” router still not listening on port 22

nmap -PS 192.168.1.1 jj: Thu Nov 16 11:21:44 2023

Starting Nmap 7.94 ( https://nmap.org ) at 2023-11-16 11:21 CET

Nmap scan report for 192.168.1.1

Host is up (0.0027s latency).

Not shown: 997 closed tcp ports (conn-refused)

PORT STATE SERVICE

80/tcp open http

443/tcp open https

1723/tcp filtered pptp

Nmap done: 1 IP address (1 host up) scanned in 1.23 seconds

humm, ok just noticed from another post about ssh to this device that the port is 33400.

So I can see SSH is there now, but it’s not accepting the root pasword generated from the MAC key of GE4

$ ssh -p 33400 root@192.168.1.1

Warning: Permanently added ‘[192.168.1.1]:33400’ (RSA) to the list of known hosts.

root@192.168.1.1’s password:

Permission denied, please try again.

Could it be because I upgrade the router firmware?

1.2.0 Build 231009 Rel.35921n

Yes, you need to downgrade first!

Damn, ok.

I managed to find a 1.0.3 online but the router does not accept it via GUI.

Any ideas? Perhaps downgrading only possible via uboot?

I have no idea for the moment. If you cannot downgrade through the GUI, you can try flashing and downgrading through uboot.it may work! But I think it is simpler to flash openwrt through TTL than downgrade.

Thanks, indeed my original plan was to try and get OpenWRT on the router.

Will work on the TTL connection when I have some time.

Are you able to provide some more detailed information on how to get the images and merge them?

see this link:

https://www.ekju.cn/2023/11/1210.html